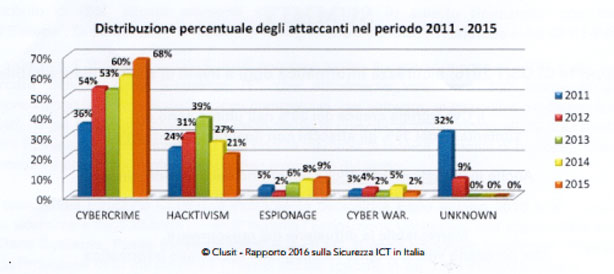

Andrea Zapparoli Manzoni, membro del Clusit, commenta gli highlights più significativi: “La maggiornaza (68%) degli attacchi gravi è imputabile al cybercrime; il 57% viene perpetrato con tecniche tra le più banali (Sqli, Ddos, vulnerabilità note, malware semplice), segno dell’incapacità di difesa delle aziende; quasi un quarto è classificato unknown, ovvero sconosciuto per tipologia e provenienza”.

Andrea Zapparoli Manzoni, membro del Clusit

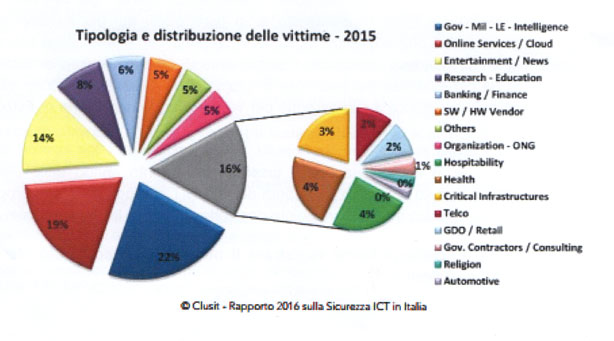

Andrea Zapparoli Manzoni, membro del ClusitLe stime rispetto alla tipologia di vittime mettono al primo posto il settore governativo (22%), seguito da servizi online / cloud (19%, +81% rispetto al 2014) e dalla categoria Entertainment / News (14%, +79%). In classifica entra per la prima volta il comparto dell’Hospitability: “Gli attaccanti – sostiene Zapparoli Manzoni – prendono di mira le infrastrutture di rete degli alberghi per colpire i clienti e rubare le credenziali delle carte di credito”.

Tra le sottolineature del Clusit, anche l’IoT come “fonte infinita di guai per la sicurezza”, la consumerizzazione del cybercrime (chiunque può procurarsi un kit per perpetrare violazioni), i social media tra i principali vettori di attacco. Il Rapporto 2016 porta all’attenzione il fenomeno del Dark Web, siti con indirizzo Ip nascosto che ospitano contenuti illeciti, usati ad esempio per la vendita di stupefacenti, frodi finanziarie, attività terroristiche, pedopornografia. I 35 principali mercati illegali all’interno del Dark Web hanno un volume d’affari di 300-500mila dollari.

Il contributo di Fastweb al Rapporto Clusit evidenzia l’aumento degli attacchi in Italia: oltre 8 milioni di eventi di sicurezza sono stati rilevati nel corso del 2015 dal Soc aziendale, da ricondursi per la quasi totalità alla diffusione di malware. Si registra un aumento degli attacchi DDoS (cresciuti di 10 volte rispetto al 2013) e verso le infrastrutture Voip.

Alessandro Livrea, Country Manager, Akamai

Alessandro Livrea, Country Manager, AkamaiAkamai, provider che gestisce il 30% del traffico web mondiale, conferma il record di attacchi DDoS per il 2015: “Sono estremamente semplici da perpetrare – sostiene Alessandro Livrea, Country Manager della società -, con strumenti venduti al mercato nero e server in affitto, ma causano danni ingenti. La durata media di un attacco DDoS è 18 ore: quanto può costare in brand image un downtime così lungo?”. Ma cosa si può fare? “Le aziende devono attrezzarsi – dice Livrea -, rivolgendosi a chi si occupa di sicurezza e in questo settore continua a investire per stare al passo con le nuove minacce. Ad esempio, Akamai ha appena lanciato un sistema di botnet management per identificare e contrastare solo le botnet malevole”. Ma la tecnologia da sola non basta: “Tutto passa da una presa di coscienza delle aziende (chiunque può essere oggetto di attacco) e dalla volontà di knowledge sharing da parte di utenti e operatori”, conclude Livrea.