La sicurezza ha un ruolo determinante nel definire il successo di un prodotto; il modo in cui un sistema di protezione è disegnato impatta fortemente sull’experience dell’utente, ed è dunque un elemento capace di fare la differenza a livello business: è fondamentale che le aziende ne siano consapevoli e inizino quindi a cambiare la prospettiva con cui guardano alla Security, considerandola non più semplicemente come un problema da gestire separatamente e in seconda battuta rispetto alla fase di design della soluzione, ma come una caratteristica intrinseca al prodotto stesso (di qualunque applicazione si tratti) da affrontare e studiare fin da subito, nel momento in cui questo viene ideato. È la premessa da cui muove il report di Forrester “Create And Support The New Security Designer Role”, che individua nel “Security Designer” il ruolo che può concretizzare questa nuova prospettiva. Sicurezza e Design non sono più, come tradizionalmente si tende a pensare, due funzioni autonome, tra cui esiste un rapporto di tensione, dove la prima viene vista come un freno alle libertà dell’altra: nella persona del “Security Designer” si realizza una nuova sintesi.

Forrester descrive questa figura come qualcuno per due terzi designer e per un terzo esperto di sicurezza informatica (figura 1), una sproporzione a favore del primo dei due che vuole sottolineare quanto sia importante operare uno strappo netto rispetto ai tradizionali modi di intendere la sicurezza: il Security Designer deve ragionare prima di tutto da progettista, mantenendo sempre come focus l’utente e la sua user experience, facendo sì che per nessun motivo la sicurezza venga gestita in modo indipendente rispetto a questo obiettivo fondamentale. A questo proposito il report cita una primaria azienda IT, che per coprire ruoli simili, dichiara di cercare persone che abbiano relativamente poca esperienza nella sicurezza ma che sappiano interpretare bene il journey entro cui operano i clienti; le fa quindi lavorare a stretto contatto con security manager altamente competenti: secondo l’azienda, le soluzioni meglio disegnate sono state il risultato della tensione positiva che questa combinazione genera.

Suggerimenti per un processo di Design Security di successo

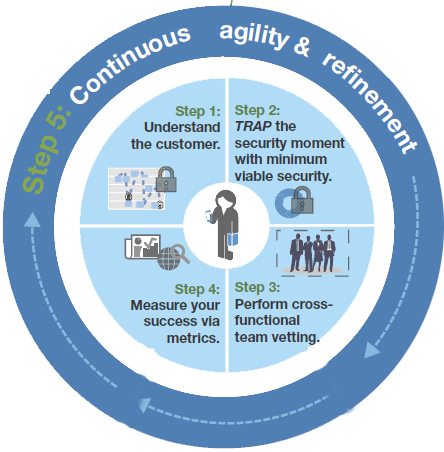

Come deve agire il Security designer per avere successo? Ecco secondo Forrester i 5 passi da seguire (figura 2):

Step 1: Capire il cliente – Prima di tutto è necessario entrare in empatia con il cliente, capire bene “chi è” e “cosa vuole”. Farlo significa tener presente più aspetti:

a) considerare che esistono diversi tipi di utente, diversamente consapevoli e dunque esigenti rispetto alle formule utilizzate per la protezione dei propri dati, e di conseguenza diversamente disposti a dedicare tempo a procedure quali registrazione e autenticazione. È dunque importante targettizzare i clienti e tener conto di quali sono i profili con cui si dialoga per poter disegnare la soluzione e la user experience in modo adeguato;

b) va ben mappato il “customer journey” legato al prodotto che si sta studiando, scandendo le diverse fasi di interazione che ha l’utente, per capire dove e come inserire elementi di controllo in modo intelligente, tutelando al massimo l’experience: in certi casi l’autenticazione è da subito necessaria, in altri può essere differita; è possibile per esempio scegliere di richiedere alcune informazioni di base subito, altre solo in una fase successiva; il prezzo e la location dove avviene un acquisto può determinare specifici livelli di sicurezza: se l’importo è basso e viene eseguito da un cliente registrato in un luogo abituale, potrebbe addirittura non essere necessaria alcuna forma di autenticazione;

c) fondamentale è infine avere ben chiari gli obiettivi di business: posso capire il valore che ha, tornando all’esempio sopra citato, posizionare i sistemi di registrazione e autenticazione non nella schermata d’apertura del servizio, ma in un momento successivo, solo se ho davvero fatto mio l’obiettivo che può avere il business di una penetrazione particolarmente rapida del mercato, che riduca dunque il più possibile la resistenza alla creazione degli account.

Step 2: Adottare la minima sicurezza possibile – Com’è intuibile, lo sforzo dev’essere disegnare una sicurezza che, in ogni fase del customer journey, impatti il meno possibile con l’experience dell’utente; è importante considerare che si tratta però di un processo dinamico: è necessario che, anche una volta messo il prodotto sul mercato, la security venga sempre ripensata e riadattata al variare delle necessità degli utenti e alle possibilità offerte da nuove tecnologie di sicurezza disponibili.

Step 3: Creare un team cross-funzionale – Per esaminare il lavoro fatto e avere dei riscontri, è utile creare un team che rispecchi i diversi punti di vista che si possono avere sul prodotto; il gruppo dovrebbe essere idealmente composto da rappresentanti della progettazione e dello sviluppo applicazioni, del Product management, e ovviamente della sicurezza, e da potenziali utenti a cui è indirizzata la soluzione.

Step4: Rendere quantificabili i propri successi – Come ogni altra figura strategica, anche il Security designer dovrebbe essere in grado di avere dei precisi feedback rispetto al proprio lavoro. Si tratta, per Forrester, di riuscire a trovare sistemi di misura in grado di quantificare i suoi successi in modo dettagliato, mettendolo nella condizione di capire se il suo intervento, a livello di ridefinizione del design della soluzione, ha migliorato l’esperienza del cliente rispetto a ogni dato momento del customer journey (registrazione/autenticazione/autorizzazione di una transazione ecc.).

Step 5: Migliorarsi continuamente – Come già accennato, i clienti cambiano rapidamente, e con essi i loro gusti e le loro esigenze; un concetto che il Designer di prodotto ha ben presente e che anche il Security designer deve far proprio. Ogniqualvolta il prodotto viene rivisto, aggiornato e raffinato per migliorare la propria efficacia sul mercato, è necessario che anche la sicurezza della soluzione venga ripensata.

Introdurre in azienda questa nuova figura professionale non è però sufficiente: è assolutamente necessario che si crei un ambiente favorevole attorno a lui. I team dedicati alla progettazione dei prodotti devono collaborare con la sicurezza e comprenderne il valore in termini di business; dei training che favoriscano il dialogo tra i team e la creazione di competenze condivise possono essere di grande aiuto; il Management deve da parte sua offrire il supporto necessario. È in altre parole fondamentale fare in modo che si attui un cambiamento culturale che sia in assonanza con i valori che il Security designer rappresenta, e con il nuovo modello di sicurezza che promuove.